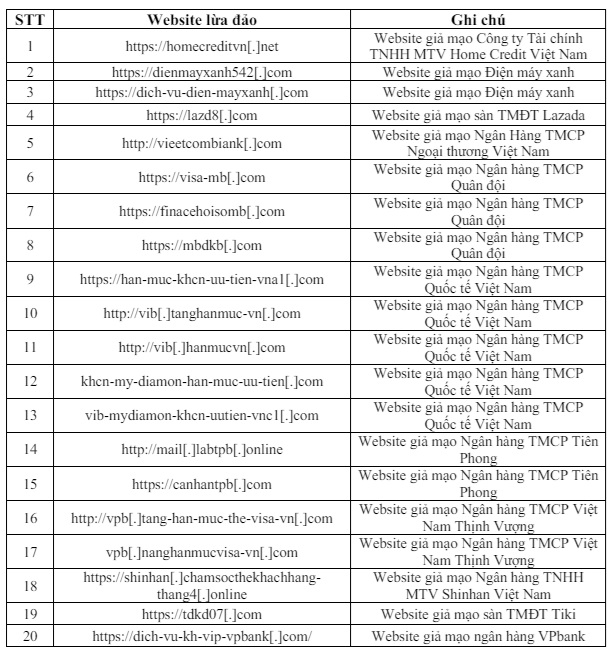

Qua kiểm tra, phân tích phát hiện nhiều trường hợp lừa đảo mạo danh các tổ chức, doanh nghiệp, nhà cung cấp, dịch vụ lớn như: Mạng xã hội, ngân hàng, email,…

Một số trường hợp lừa đảo người dùng đòi hỏi phải tăng cường cảnh giác.

Trong tuần, các tổ chức quốc tế đã công bố và cập nhật ít nhất 1.564 lỗ hổng, bao gồm 137 lỗ hổng cấp độ cao, 285 lỗ hổng cấp độ trung bình, 12 lỗ hổng cấp độ thấp và 1.130 lỗ hổng chưa được xếp hạng. Có ít nhất 532 lỗ hổng cho phép chèn và thực thi mã.

Ngoài ra, hệ thống kỹ thuật của NCSC cũng ghi nhận TOP 10 lỗ hổng đáng chú ý là các lỗ hổng có mức độ nghiêm trọng cao hoặc đang bị các nhóm tấn công khai thác trên môi trường thực tế.

Đáng chú ý có 03 lỗ hổng ảnh hưởng đến sản phẩm Cisco và CrushFTP, cụ thể như sau:

• CVE-2024-20359 (Điểm CVSS: 6,0 – Trung bình): Một lỗ hổng bảo mật thông tin tồn tại trong phần mềm Cisco Adaptive Security Appliance (ASA) và Cisco Firepower Threat Defense (FTD) cho phép kẻ tấn công thực thi mã tùy ý với quyền root. Lỗ hổng tồn tại do xác thực tệp không đúng cách khi tệp được đọc từ bộ nhớ flash của hệ thống. Kẻ tấn công có thể khai thác lỗ hổng này bằng cách sao chép tệp độc hại được tạo trước vào disk0: của thiết bị. Qua đó cho phép đối tượng thực thi mã tùy ý ngay cả sau khi thiết bị được khởi động lại. Hiện tại lỗ hổng đã có mã khai thác và đang được khai thác trên thực tế.

• CVE-2024-20353 (Điểm CVSS: 8,6 – Cao): Lỗ hổng bảo mật thông tin tồn tại trong phần mềm Cisco Adaptive Security Appliance (ASA) và Cisco Firepower Threat Defense (FTD) cho phép kẻ tấn công tiến hành các cuộc tấn công. từ chối dịch vụ công khai. Lỗ hổng tồn tại do việc kiểm tra lỗi không đầy đủ khi thiết bị duyệt tiêu đề HTTP. Hiện tại lỗ hổng đã có mã khai thác và đang được khai thác trên thực tế.

• CVE-2024-4040 (Điểm CVSS: 10 – Nghiêm trọng): Lỗ hổng chèn mẫu phía máy chủ tồn tại trong các phiên bản CrushFTP trước 10.7.1 và 11.1.0 trên tất cả các nền tảng cho phép kẻ tấn công đọc tệp từ hệ thống tệp bên ngoài VFS Sandbox, bỏ qua xác thực để giành quyền quản trị và thực thi mã từ xa trên máy chủ. Hiện tại lỗ hổng đã có mã khai thác và đang được khai thác trên thực tế.

Top 10 lỗ hổng đáng chú ý

Tuần từ 29/4 đến 5/5/2024 tại Việt Nam, có rất nhiều máy chủ, thiết bị có thể trở thành nguồn tấn công DRDoS. Trong tuần, có 40.281 thiết bị (tăng từ 40.172 tuần trước) có khả năng được huy động và trở thành nguồn tấn công DRDoS. Các thiết bị này được mở bằng dịch vụ NTP (123), DNS (53), Chargeen (19).

Theo thống kê của NCSC, đã xảy ra 163 vụ tấn công website/cổng thông tin điện tử Việt Nam: 139 vụ tấn công lừa đảo, 24 vụ tấn công cài đặt mã độc.

Trên thế giới có rất nhiều địa chỉ IP/miền độc hại được các nhóm tấn công sử dụng làm máy chủ C&C trong botnet. Các địa chỉ này cho phép các nhóm đối tượng kiểm soát các thiết bị thuộc mạng botnet để thực hiện các hành vi trái pháp luật như triển khai tấn công DDoS, phát tán mã độc, gửi thư rác, truy cập và đánh cắp dữ liệu trên thiết bị. cái túi. Đặc biệt, 20 địa chỉ IP/tên miền thuộc botnet được ghi nhận gây ảnh hưởng đến người dùng Việt Nam.

Link nguồn: https://cafef.vn/tuan-dau-thang-5-2024-canh-giac-truoc-loat-website-lua-dao-gia-mao-ngan-hang-188240513114831589.chn