Cụ thể, nhóm 158 lỗ hổng ở Google, Nhóm 20 lỗ hổng ở Linux, Nhóm 8 lỗ hổng ở Apache, Nhóm 23 lỗ hổng ở WordPress, Nhóm 20 lỗ hổng ở Huawei, Nhóm 24 lỗ hổng ở Samsung, Nhóm 24 lỗ hổng ở D -liên kết.

Thông tin chi tiết về một số lỗ hổng trên các sản phẩm/dịch vụ phổ biến tại Việt Nam như sau:

Một số lỗ hổng trên các sản phẩm/dịch vụ phổ biến tại Việt Nam:

– Google: CVE-2022-42498, CVE-2022-20532,…

– Linux: CVE-2023-1079, CVE-2020-36691,…

– Apache: CVE-2022-38745, CVE-2022-47502,…

– WordPress: CVE-2020-36666, CVE-2022-47602,…

– Huawei: CVE-2022-48347, CVE-2022-48348,…

– Samsung: CVE-2022-1230.

– Liên kết D: CVE-2022-43642, CVE-2022-43643,…

Theo Trung tâm Giám sát an ninh mạng quốc gia – Cục An toàn thông tin, tuần qua tại Việt Nam xuất hiện nhiều máy chủ, thiết bị có thể trở thành nguồn phát sinh tấn công DRDoS. Trong tuần, 47.608 (giảm từ 49.098) thiết bị có khả năng bị huy động và trở thành nguồn tấn công DRDoS. Các thiết bị này được mở bằng các dịch vụ NTP (123), DNS (53), Charged (19).

Trong tuần, có 256 vụ tấn công các trang/cổng thông tin điện tử Việt Nam, trong đó có 241 vụ tấn công lừa đảo, 15 vụ tấn công mã độc.

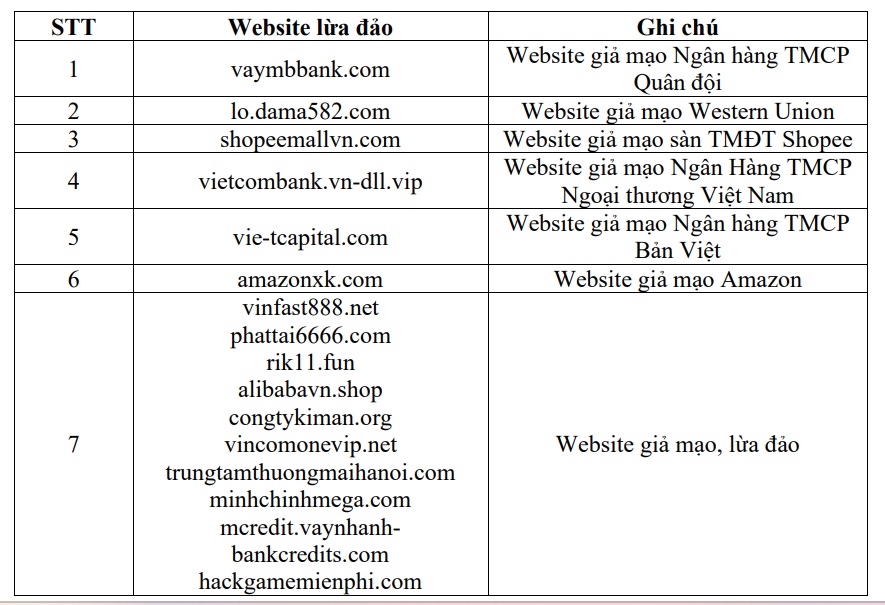

Trên thế giới có nhiều website giả mạo các tổ chức, doanh nghiệp, nhà cung cấp, dịch vụ lớn như: Mạng xã hội, ngân hàng, email… Việt Nam có nhiều người sử dụng các dịch vụ này. Các ứng dụng nước ngoài (cả miễn phí và trả phí) như mạng xã hội, Thanh toán, Apple, Paypal… nên người dùng cần hết sức cảnh giác với các trang web giả mạo để đánh cắp tài khoản.

Dưới đây là một số tình huống mà người dùng cần cảnh giác:

Theo khuyến cáo từ Trung tâm Giám sát an ninh mạng quốc gia, đối với các điểm yếu, lỗ hổng, các đơn vị và người dùng cần chú ý theo dõi, cập nhật các bản vá lỗ hổng liên quan đến sản phẩm. sử dụng.

Ngoài ra, những đơn vị đã có tài khoản trên “Hệ thống tự động cảnh báo lỗ hổng và lỗ hổng” tại https://service.khonggianmang.vn thì người quản trị có thể thêm sản phẩm. đang sử dụng để theo dõi và nhận cảnh báo ngay khi phát sinh lỗ hổng mới.

Đối với các nguy cơ tấn công từ chối dịch vụ, tấn công web, các đơn vị và người dùng cần rà soát, hạn chế tối đa việc mở các cổng dịch vụ có thể bị lợi dụng để thực hiện tấn công từ chối dịch vụ. ; thường xuyên kiểm tra, rà soát các máy chủ web để kịp thời phát hiện và xử lý nguy cơ bị tấn công.

Ngoài ra, đối với các IP/tên miền thuộc danh sách IP/tên miền độc hại có nhiều kết nối từ Việt Nam, đơn vị cần kiểm tra, xử lý các thiết bị trong toàn hệ thống mạng nếu có dấu hiệu kết nối với các tên miền độc hại do Cục An toàn thông tin chia sẻ.

Đối với các website giả mạo đã nêu, các đơn vị và người dùng cần chú ý không truy cập vào các website nêu trên để tránh nguy cơ bị lừa đảo tấn công, nâng cao ý thức tự cảnh giác và tuyên truyền cho mình. Bạn bè, người thân và những người xung quanh bạn tránh trở thành nạn nhân của các cuộc tấn công lừa đảo này.

Link nguồn: https://cafef.vn/7-lo-hong-nhom-lo-hong-pho-bien-co-the-gay-anh-huong-lon-den-nguoi-dung-o-viet-nam-188230409114035591.chn